Cómo hackear aplicaciones iOS... y cómo evitarlo (Anaya Multimedia/O¿Reilly) : Zdziarski, Jonathan: Amazon.es: Libros

EvilCrow-Dispositivo de pirateo de radiofrecuencia RF V2, transceptor Evil Crow RF V2, herramienta para entusiastas de la seguridad ciber - AliExpress

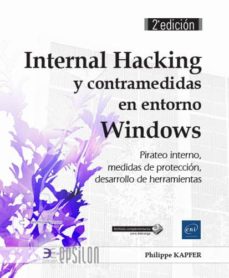

INTERNAL HACKING Y CONTRAMEDIDAS EN ENTORNO WINDOWS: PIRATEO INTERNO, MEDIDAS DE PROTECCION, DESARROLLO DE HERRAMIENTAS (2ª ED.) | PHILIPPE KAPFER | Casa del Libro México

Pirateo Legal: Aprende a usar las herramientas más potentes para compartir archivos en internet (SIN COLECCION) : AA.VV.: Amazon.es: Libros

Composición De Piratas Informáticos Con Vista Trasera Del Ladrón Cibernético Sentado En La Mesa De La Computadora Con Juego De Herramientas Para Piratear Ilustraciones Vectoriales Ilustraciones Svg, Vectoriales, Clip Art Vectorizado Libre

![Archivo STL gratuito Lootbox Raise Buckle [Kamen Rider Geats] - Una herramienta de pirateo del conductor del deseo・Objeto para descargar e imprimir en 3D・Cults Archivo STL gratuito Lootbox Raise Buckle [Kamen Rider Geats] - Una herramienta de pirateo del conductor del deseo・Objeto para descargar e imprimir en 3D・Cults](https://files.cults3d.com/uploaders/21565858/illustration-file/b224625f-745e-47d4-b7c5-f1aee2750b31/ezgif.com-gif-maker-7.gif)

Archivo STL gratuito Lootbox Raise Buckle [Kamen Rider Geats] - Una herramienta de pirateo del conductor del deseo・Objeto para descargar e imprimir en 3D・Cults

Peligro. Cartel De Correo Corrupto Con Una Bomba Dentro De Un Sobre. Ciberataques Por Correo Electrónico. Herramientas De Pirateo. Stock de ilustración - Ilustración de corte, corrupto: 213204998