Análisis y Gestión de Riesgos Implementando la Metodología MAGERIT: AGR-MAGERIT : Marquina Llivisaca, Edgar Geovanny: Amazon.co.uk: Books

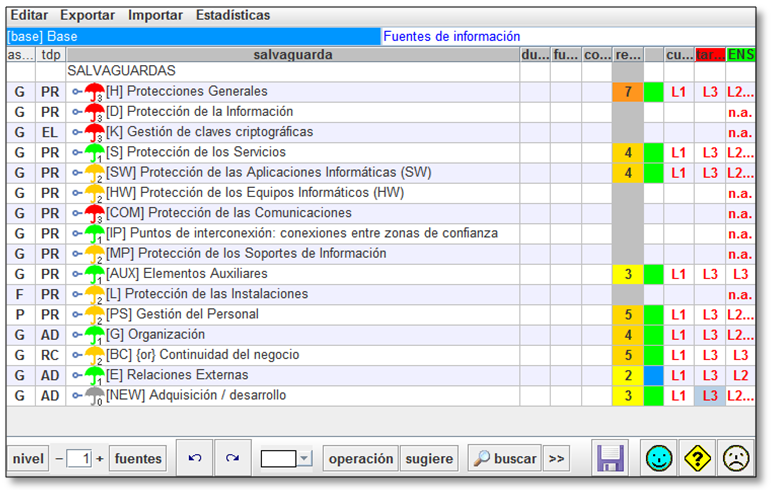

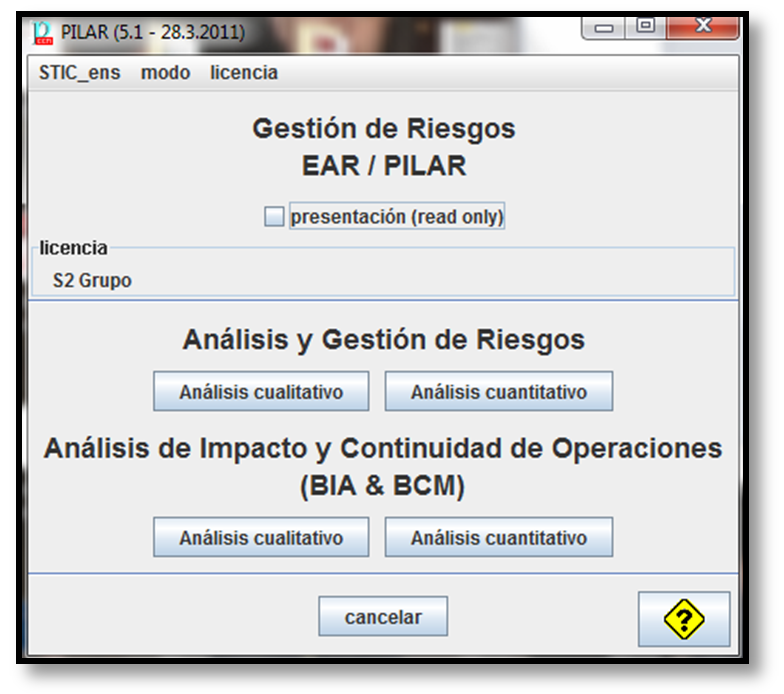

PDF) RMAT - pilar-tools.com · .lkv nombres (multi-idioma) .evl publicado para PILAR EVL+ .vtree la estructura (árbol) .lkv nombres (multi-idioma) .evl publicado para PILAR KB .kbx la - DOKUMEN.TIPS